Giải pháp bảo đảm an toàn cơ sở dữ liệu trong môi trường OUTSOURCE

Điện toán đám mây đang được ứng dụng rộng rãi nhờ vào những ưu điểm về kinh tế và công nghệ. Tuy nhiên, dữ liệu của người dùng được đưa lên đám mây (outsource cơ sở dữ liệu) sẽ xuất hiện rủi ro khi nhiều thông tin được tập trung vào một nơi. Thậm chí nếu chỉ sử dụng đám mây như một giải pháp sao lưu dữ liệu thì rủi ro vẫn tồn tại. Vì vậy, mã hóa dữ liệu trước khi chuyển lên đám mây để đảm bảo an toàn dữ liệu trở nên cần thiết. Trong bài báo này, chúng tôi đề xuất một giải pháp bảo đảm an toàn khi outsource cơ sở dữ liệu.

Trang 1

Trang 2

Trang 3

Trang 4

Trang 5

Trang 6

Trang 7

Trang 8

Trang 9

Trang 10

Bạn đang xem tài liệu "Giải pháp bảo đảm an toàn cơ sở dữ liệu trong môi trường OUTSOURCE", để tải tài liệu gốc về máy hãy click vào nút Download ở trên

Tóm tắt nội dung tài liệu: Giải pháp bảo đảm an toàn cơ sở dữ liệu trong môi trường OUTSOURCE

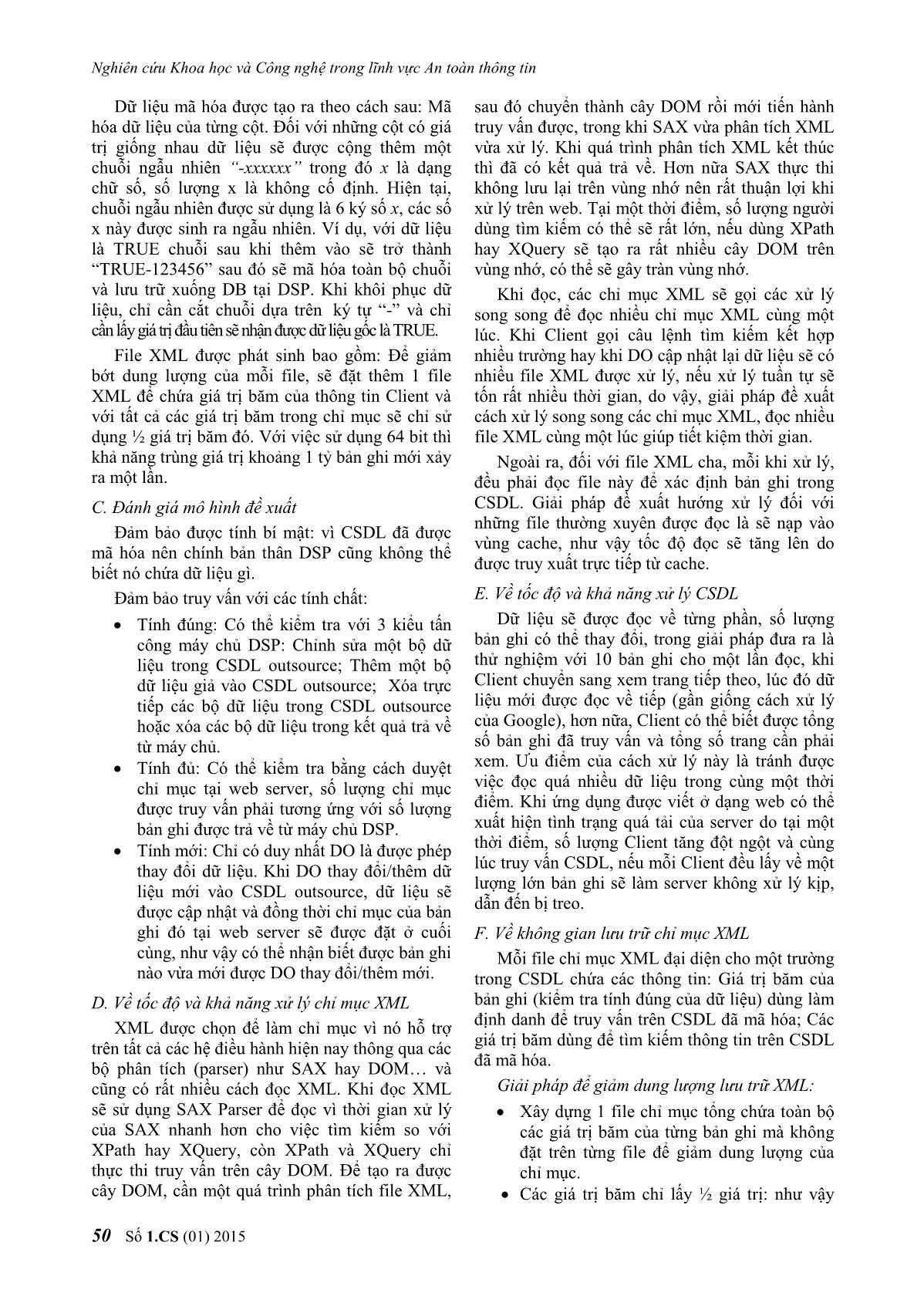

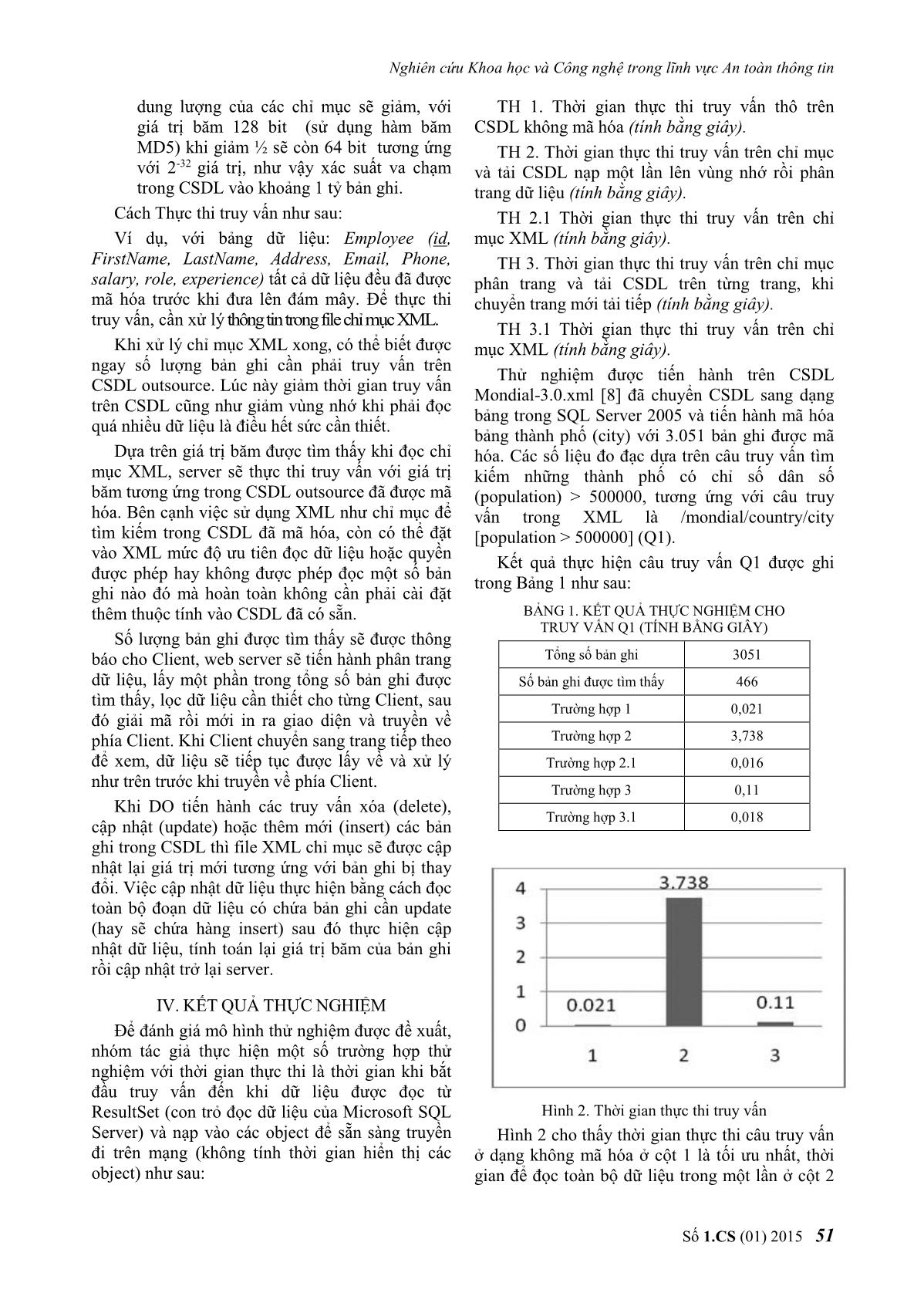

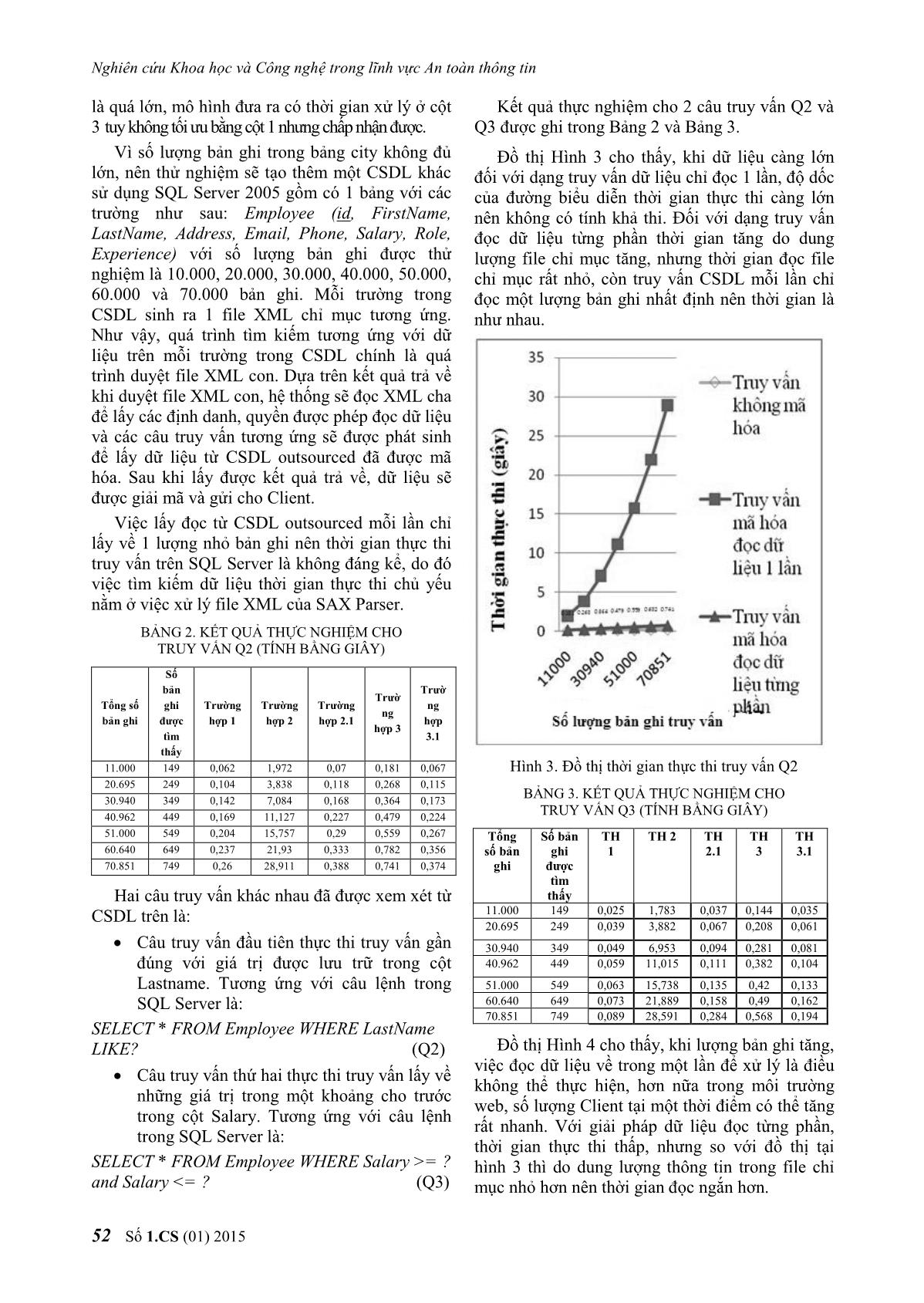

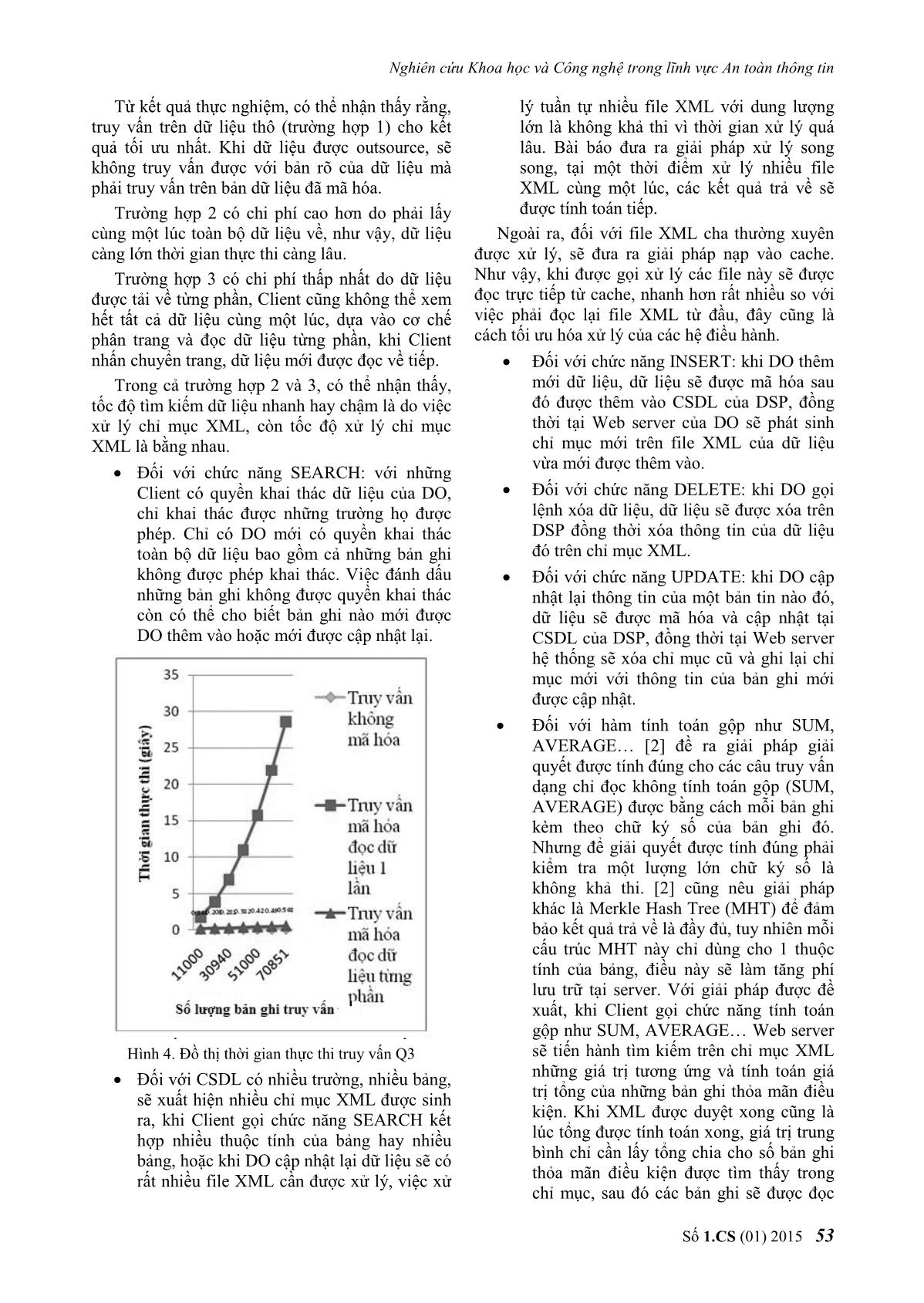

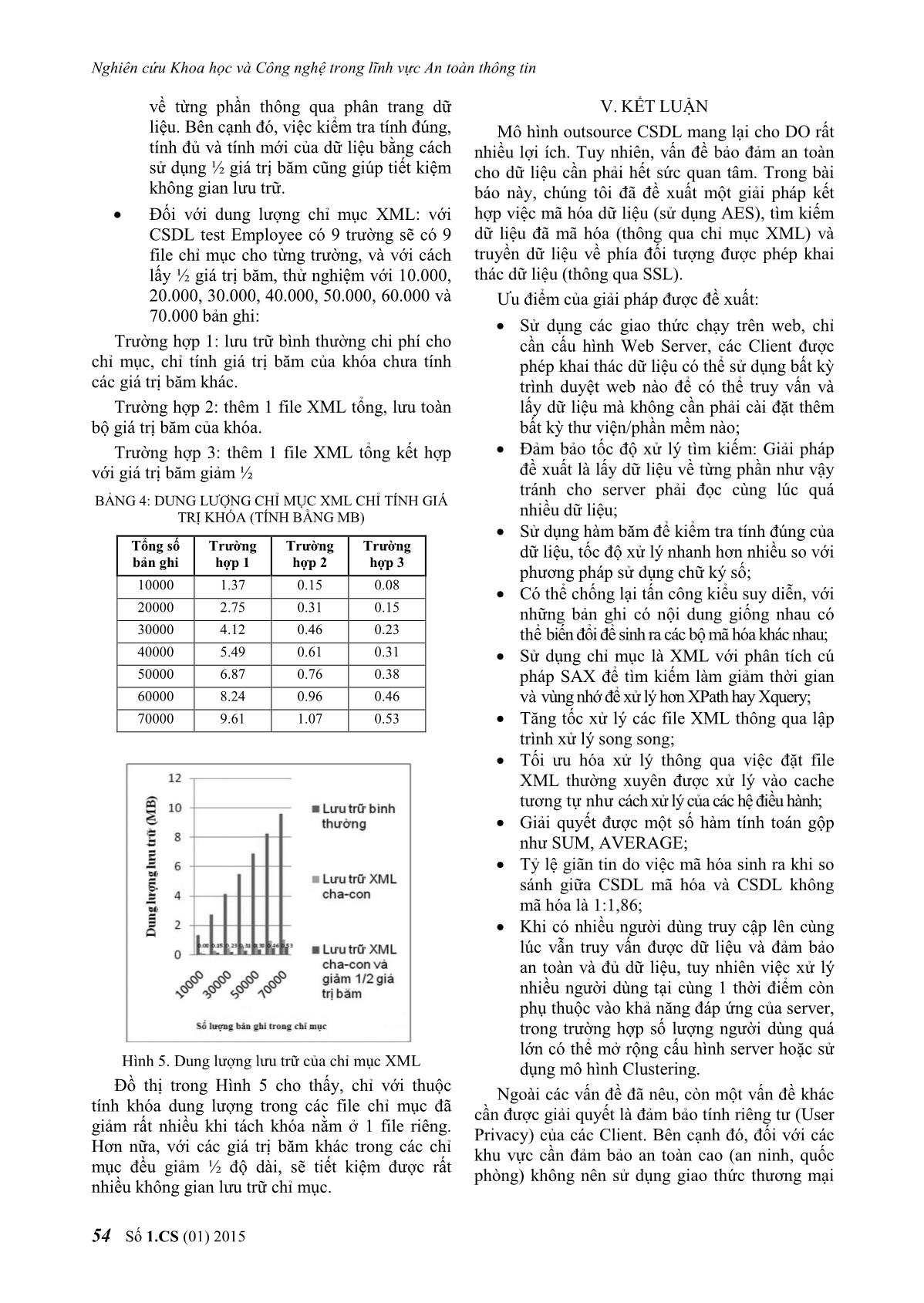

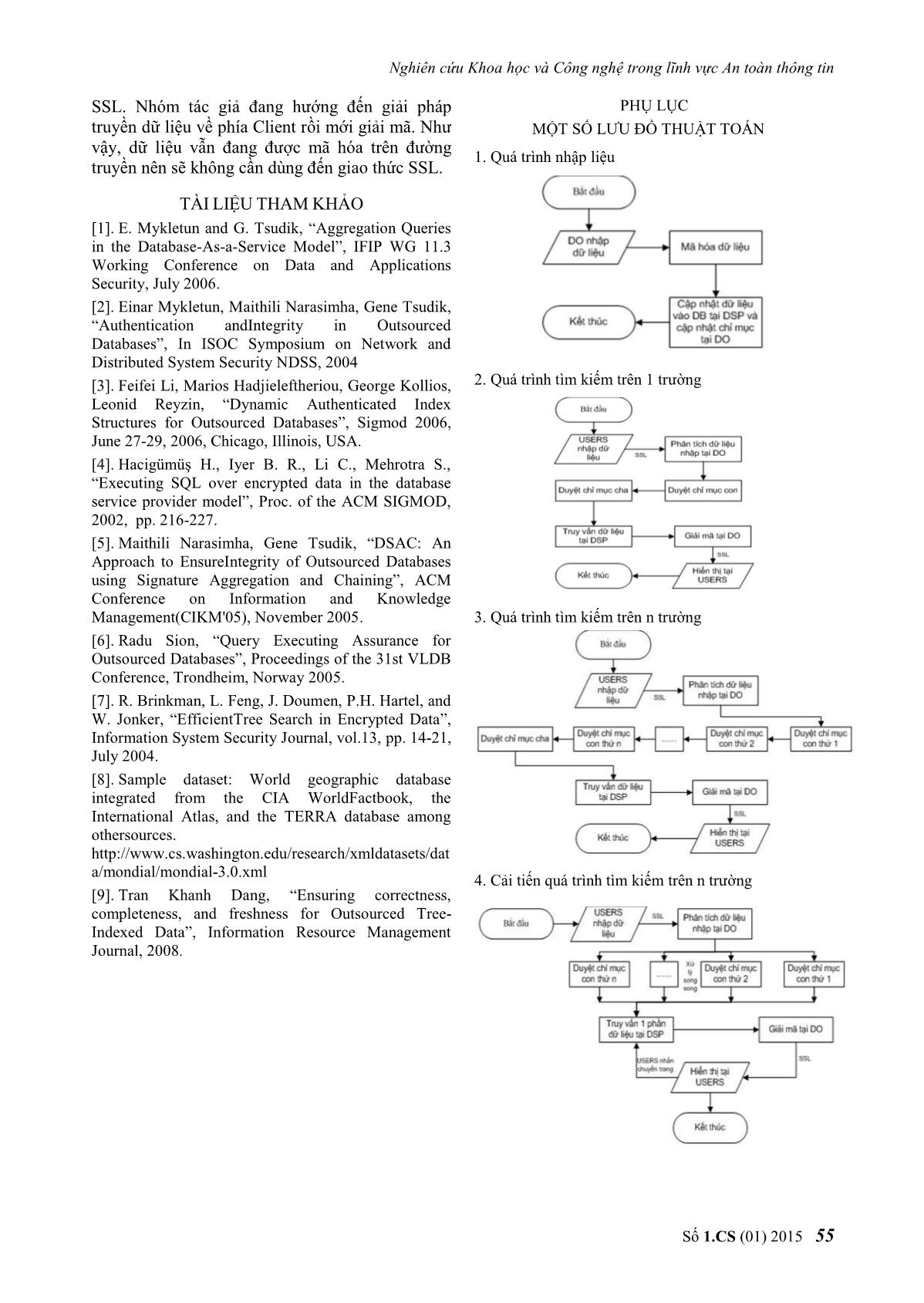

Nghiên cứu Khoa học và Công nghệ trong lĩnh vực An toàn thông tin Số 1.CS (01) 2015 47 Giải pháp bảo đảm an toàn cơ sở dữ liệu trong môi trường OUTSOURCE Nguyễn Hiếu Minh, Phạm Công Thành, Hồ Kim Giàu, Trần Lê Hoàng Tuấn Tóm tắt— Điện toán đám mây đang được ứng dụng rộng rãi nhờ vào những ưu điểm về kinh tế và công nghệ. Tuy nhiên, dữ liệu của người dùng được đưa lên đám mây (outsource cơ sở dữ liệu) sẽ xuất hiện rủi ro khi nhiều thông tin được tập trung vào một nơi. Thậm chí nếu chỉ sử dụng đám mây như một giải pháp sao lưu dữ liệu thì rủi ro vẫn tồn tại. Vì vậy, mã hóa dữ liệu trước khi chuyển lên đám mây để đảm bảo an toàn dữ liệu trở nên cần thiết. Trong bài báo này, chúng tôi đề xuất một giải pháp bảo đảm an toàn khi outsource cơ sở dữ liệu. Abstract— Cloud computing is being popular because of its advantages in economic and technological aspects. However, due to the user's data will be posted on the cloud (DatabaseOutsourcing), it should be formed much more risk when information is centralized in one place. Even if the cloud is used as a backup solution, risk exist. Data encryption before transferring to cloud to ensure corporate data becomes uncertain. In this paper, we propose a method for security issues to be addressed in database outsourcing. Từ khóa— Outsource cơ sở dữ liệu; nhà cung cấp dịch vụ CSDL; mã hóa dữ liệu. I. ĐẶT VẤN ĐỀ Ngày nay, điện toán đám mây đang được phát triển rất mạnh mẽ. Việc thuê quản trị bên ngoài cơ sở dữ liệu (outsource CSDL) đang được các tổ chức, doanh nghiệp quan tâm như một giải pháp nhằm giảm bớt chi phí quản lý, và duy trì dữ liệu. Theo đó, các tổ chức hay doanh nghiệp sẽ ủy quyền cho một nhà cung cấp dịch vụ quản trị cơ sở dữ liệu (CSDL - Database Service Provider - DSP) để quản lý và duy trì dữ liệu của mình. Dịch vụ này được gọi là DaaS (Database as a Service) [1]. Trong đó, DSP sẽ cung cấp các phương thức cho phép chủ sở hữu dữ liệu (Data Owner - DO) có thể truy xuất đến các dữ liệu của họ khi đã đưa lên đám mây. Khi outsource CSDL thì quyền kiểm soát dữ liệu thuộc về DSP và như vậy DO cũng cần phải có những biện pháp thích hợp để bảo vệ CSDL của mình khỏi những cuộc tấn công bên ngoài hay từ chính DSP. CSDL cần phải được bảo đảm an toàn ngay cả với DSP, có nghĩa là DSP cũng không được phép biết nội dung CSDL lưu trữ trên máy chủ của họ, vì thông tin dữ liệu có thể sẽ bị trích xuất hay làm lộ lọt gây tổn hại đến chủ sở hữu CSDL. Bên cạnh đó, DO chỉ cho phép người sử dụng (hoặc khách hàng - Client) được quyền khai thác CSDL và chỉ có thể khai thác được những gì được cấp phép. Trong bài báo này chúng tôi đề xuất một giải pháp bảo đảm an toàn khi đưa CSDL lên đám mây của các DSP. CSDL trước khi được đưa lên đám mây sẽ được mã hóa (theo chuẩn mã hóa AES/CBC/PKCS5 Padding 128 bit), và sẽ được truy vấn thông qua chỉ mục XML được đặt tại máy chủ web (web server) của DO. Mỗi Client khi khai thác dữ liệu được cấp phép sẽ có các chỉ mục khác nhau. Giải pháp đề xuất nhằm đảm bảo các yêu cầu về bảo mật, xác thực và toàn vẹn của dữ liệu và các tính chất quan trọng: tính đúng, tính đủ, tính mới. Đóng góp mới của giải pháp bao gồm: Sử dụng cấu trúc chỉ mục XML trong phân quyền bảo đảm truy vấn dữ liệu đã mã hóa. Sử dụng hàm băm để thực hiện kiểm tra tính toàn vẹn và xác thực. Vì giá trị băm được lưu trữ (lấy dữ liệu ở tất cả các cột trên một dòng cộng lại và lấy giá trị băm của dữ liệu tổng đó) ở cả hai phía DO và DSP, nên DO hoàn toàn có thể kiểm tra tính toàn vẹn và xác thực bằng cách so sánh hai giá trị băm. Hơn nữa giải pháp này tốn ít tài nguyên và thời gian xử lý nhanh hơn cách xác thực bằng chữ ký số. Lưu trữ chỉ mục XML ở dạng “cha và con” để giảm bớt dung lượng của các file XML đại diện cho các trường được truy vấn trong CSDL đã mã hóa. Chỉ sử dụng ½ độ lớn các giá trị băm, vì vậy đã giảm không gian lưu trữ xuống ½ mà vẫn đảm bảo an toàn dữ liệu. Để giảm thời gian truy vấn, dữ liệu sẽ đọc về từng phần thông qua việc phân trang dữ liệu, khi Client chuyển trang dữ liệu sẽ được đọc tiếp; hơn nữa Client có thể biết được tổng số bản ghi cũng như tổng số trang cần xem. Tăng tốc độ xử lý thông qua xử lý song song các chỉ mục XML. Tối ưu hóa xử lý thông qua lưu trữ những file thường xuyên được đọc vào bộ nhớ đệm (cache). Nghiên cứu Khoa học và Công nghệ trong lĩnh vực An toàn thông tin 48 Số 1.CS (01) 2015 Bố cục của bài báo bao gồm năm phần như sau: Sau Mục đặt vấn đề, Mục II trình bày một số công trình liên quan đến outsouce CSDL. Mục III mô tả giải pháp đề xuất. Mục IV thảo luận về các kết quả thực nghiệm. Mục cuối là kết luận và hướng phát triển. II. MỘT SỐ CÔNG TRÌNH LIÊN QUAN A. Hacigümüş và outsource dữ liệu Hacigümüş và cộng sự [4] đầu tiên đề cập đến khái niệm outsource dữ liệu. Mô hình đề xuất của họ gồm ba thực thể chính: người sử dụng (ho ... thực hiện câu truy vấn Q1 được ghi trong Bảng 1 như sau: BẢNG 1. KẾT QUẢ THỰC NGHIỆM CHO TRUY VẤN Q1 (TÍNH BẰNG GIÂY) Tổng số bản ghi 3051 Số bản ghi được tìm thấy 466 Trường hợp 1 0,021 Trường hợp 2 3,738 Trường hợp 2.1 0,016 Trường hợp 3 0,11 Trường hợp 3.1 0,018 Hình 2. Thời gian thực thi truy vấn Hình 2 cho thấy thời gian thực thi câu truy vấn ở dạng không mã hóa ở cột 1 là tối ưu nhất, thời gian để đọc toàn bộ dữ liệu trong một lần ở cột 2 Nghiên cứu Khoa học và Công nghệ trong lĩnh vực An toàn thông tin 52 Số 1.CS (01) 2015 là quá lớn, mô hình đưa ra có thời gian xử lý ở cột 3 tuy không tối ưu bằng cột 1 nhưng chấp nhận được. Vì số lượng bản ghi trong bảng city không đủ lớn, nên thử nghiệm sẽ tạo thêm một CSDL khác sử dụng SQL Server 2005 gồm có 1 bảng với các trường như sau: Employee (id, FirstName, LastName, Address, Email, Phone, Salary, Role, Experience) với số lượng bản ghi được thử nghiệm là 10.000, 20.000, 30.000, 40.000, 50.000, 60.000 và 70.000 bản ghi. Mỗi trường trong CSDL sinh ra 1 file XML chỉ mục tương ứng. Như vậy, quá trình tìm kiếm tương ứng với dữ liệu trên mỗi trường trong CSDL chính là quá trình duyệt file XML con. Dựa trên kết quả trả về khi duyệt file XML con, hệ thống sẽ đọc XML cha để lấy các định danh, quyền được phép đọc dữ liệu và các câu truy vấn tương ứng sẽ được phát sinh để lấy dữ liệu từ CSDL outsourced đã được mã hóa. Sau khi lấy được kết quả trả về, dữ liệu sẽ được giải mã và gửi cho Client. Việc lấy đọc từ CSDL outsourced mỗi lần chỉ lấy về 1 lượng nhỏ bản ghi nên thời gian thực thi truy vấn trên SQL Server là không đáng kể, do đó việc tìm kiếm dữ liệu thời gian thực thi chủ yếu nằm ở việc xử lý file XML của SAX Parser. BẢNG 2. KẾT QUẢ THỰC NGHIỆM CHO TRUY VẤN Q2 (TÍNH BẰNG GIÂY) Tổng số bản ghi Số bản ghi được tìm thấy Trường hợp 1 Trường hợp 2 Trường hợp 2.1 Trườ ng hợp 3 Trườ ng hợp 3.1 11.000 149 0,062 1,972 0,07 0,181 0,067 20.695 249 0,104 3,838 0,118 0,268 0,115 30.940 349 0,142 7,084 0,168 0,364 0,173 40.962 449 0,169 11,127 0,227 0,479 0,224 51.000 549 0,204 15,757 0,29 0,559 0,267 60.640 649 0,237 21,93 0,333 0,782 0,356 70.851 749 0,26 28,911 0,388 0,741 0,374 Hai câu truy vấn khác nhau đã được xem xét từ CSDL trên là: Câu truy vấn đầu tiên thực thi truy vấn gần đúng với giá trị được lưu trữ trong cột Lastname. Tương ứng với câu lệnh trong SQL Server là: SELECT * FROM Employee WHERE LastName LIKE? (Q2) Câu truy vấn thứ hai thực thi truy vấn lấy về những giá trị trong một khoảng cho trước trong cột Salary. Tương ứng với câu lệnh trong SQL Server là: SELECT * FROM Employee WHERE Salary >= ? and Salary <= ? (Q3) Kết quả thực nghiệm cho 2 câu truy vấn Q2 và Q3 được ghi trong Bảng 2 và Bảng 3. Đồ thị Hình 3 cho thấy, khi dữ liệu càng lớn đối với dạng truy vấn dữ liệu chỉ đọc 1 lần, độ dốc của đường biểu diễn thời gian thực thi càng lớn nên không có tính khả thi. Đối với dạng truy vấn đọc dữ liệu từng phần thời gian tăng do dung lượng file chỉ mục tăng, nhưng thời gian đọc file chỉ mục rất nhỏ, còn truy vấn CSDL mỗi lần chỉ đọc một lượng bản ghi nhất định nên thời gian là như nhau. Hình 3. Đồ thị thời gian thực thi truy vấn Q2 BẢNG 3. KẾT QUẢ THỰC NGHIỆM CHO TRUY VẤN Q3 (TÍNH BẰNG GIÂY) Tổng số bản ghi Số bản ghi được tìm thấy TH 1 TH 2 TH 2.1 TH 3 TH 3.1 11.000 149 0,025 1,783 0,037 0,144 0,035 20.695 249 0,039 3,882 0,067 0,208 0,061 30.940 349 0,049 6,953 0,094 0,281 0,081 40.962 449 0,059 11,015 0,111 0,382 0,104 51.000 549 0,063 15,738 0,135 0,42 0,133 60.640 649 0,073 21,889 0,158 0,49 0,162 70.851 749 0,089 28,591 0,284 0,568 0,194 Đồ thị Hình 4 cho thấy, khi lượng bản ghi tăng, việc đọc dữ liệu về trong một lần để xử lý là điều không thể thực hiện, hơn nữa trong môi trường web, số lượng Client tại một thời điểm có thể tăng rất nhanh. Với giải pháp dữ liệu đọc từng phần, thời gian thực thi thấp, nhưng so với đồ thị tại hình 3 thì do dung lượng thông tin trong file chỉ mục nhỏ hơn nên thời gian đọc ngắn hơn. Nghiên cứu Khoa học và Công nghệ trong lĩnh vực An toàn thông tin Số 1.CS (01) 2015 53 Từ kết quả thực nghiệm, có thể nhận thấy rằng, truy vấn trên dữ liệu thô (trường hợp 1) cho kết quả tối ưu nhất. Khi dữ liệu được outsource, sẽ không truy vấn được với bản rõ của dữ liệu mà phải truy vấn trên bản dữ liệu đã mã hóa. Trường hợp 2 có chi phí cao hơn do phải lấy cùng một lúc toàn bộ dữ liệu về, như vậy, dữ liệu càng lớn thời gian thực thi càng lâu. Trường hợp 3 có chi phí thấp nhất do dữ liệu được tải về từng phần, Client cũng không thể xem hết tất cả dữ liệu cùng một lúc, dựa vào cơ chế phân trang và đọc dữ liệu từng phần, khi Client nhấn chuyển trang, dữ liệu mới được đọc về tiếp. Trong cả trường hợp 2 và 3, có thể nhận thấy, tốc độ tìm kiếm dữ liệu nhanh hay chậm là do việc xử lý chỉ mục XML, còn tốc độ xử lý chỉ mục XML là bằng nhau. Đối với chức năng SEARCH: với những Client có quyền khai thác dữ liệu của DO, chỉ khai thác được những trường họ được phép. Chỉ có DO mới có quyền khai thác toàn bộ dữ liệu bao gồm cả những bản ghi không được phép khai thác. Việc đánh dấu những bản ghi không được quyền khai thác còn có thể cho biết bản ghi nào mới được DO thêm vào hoặc mới được cập nhật lại. Hình 4. Đồ thị thời gian thực thi truy vấn Q3 Đối với CSDL có nhiều trường, nhiều bảng, sẽ xuất hiện nhiều chỉ mục XML được sinh ra, khi Client gọi chức năng SEARCH kết hợp nhiều thuộc tính của bảng hay nhiều bảng, hoặc khi DO cập nhật lại dữ liệu sẽ có rất nhiều file XML cần được xử lý, việc xử lý tuần tự nhiều file XML với dung lượng lớn là không khả thi vì thời gian xử lý quá lâu. Bài báo đưa ra giải pháp xử lý song song, tại một thời điểm xử lý nhiều file XML cùng một lúc, các kết quả trả về sẽ được tính toán tiếp. Ngoài ra, đối với file XML cha thường xuyên được xử lý, sẽ đưa ra giải pháp nạp vào cache. Như vậy, khi được gọi xử lý các file này sẽ được đọc trực tiếp từ cache, nhanh hơn rất nhiều so với việc phải đọc lại file XML từ đầu, đây cũng là cách tối ưu hóa xử lý của các hệ điều hành. Đối với chức năng INSERT: khi DO thêm mới dữ liệu, dữ liệu sẽ được mã hóa sau đó được thêm vào CSDL của DSP, đồng thời tại Web server của DO sẽ phát sinh chỉ mục mới trên file XML của dữ liệu vừa mới được thêm vào. Đối với chức năng DELETE: khi DO gọi lệnh xóa dữ liệu, dữ liệu sẽ được xóa trên DSP đồng thời xóa thông tin của dữ liệu đó trên chỉ mục XML. Đối với chức năng UPDATE: khi DO cập nhật lại thông tin của một bản tin nào đó, dữ liệu sẽ được mã hóa và cập nhật tại CSDL của DSP, đồng thời tại Web server hệ thống sẽ xóa chỉ mục cũ và ghi lại chỉ mục mới với thông tin của bản ghi mới được cập nhật. Đối với hàm tính toán gộp như SUM, AVERAGE [2] đề ra giải pháp giải quyết được tính đúng cho các câu truy vấn dạng chỉ đọc không tính toán gộp (SUM, AVERAGE) được bằng cách mỗi bản ghi kèm theo chữ ký số của bản ghi đó. Nhưng để giải quyết được tính đúng phải kiểm tra một lượng lớn chữ ký số là không khả thi. [2] cũng nêu giải pháp khác là Merkle Hash Tree (MHT) để đảm bảo kết quả trả về là đầy đủ, tuy nhiên mỗi cấu trúc MHT này chỉ dùng cho 1 thuộc tính của bảng, điều này sẽ làm tăng phí lưu trữ tại server. Với giải pháp được đề xuất, khi Client gọi chức năng tính toán gộp như SUM, AVERAGE Web server sẽ tiến hành tìm kiếm trên chỉ mục XML những giá trị tương ứng và tính toán giá trị tổng của những bản ghi thỏa mãn điều kiện. Khi XML được duyệt xong cũng là lúc tổng được tính toán xong, giá trị trung bình chỉ cần lấy tổng chia cho số bản ghi thỏa mãn điều kiện được tìm thấy trong chỉ mục, sau đó các bản ghi sẽ được đọc Nghiên cứu Khoa học và Công nghệ trong lĩnh vực An toàn thông tin 54 Số 1.CS (01) 2015 về từng phần thông qua phân trang dữ liệu. Bên cạnh đó, việc kiểm tra tính đúng, tính đủ và tính mới của dữ liệu bằng cách sử dụng ½ giá trị băm cũng giúp tiết kiệm không gian lưu trữ. Đối với dung lượng chỉ mục XML: với CSDL test Employee có 9 trường sẽ có 9 file chỉ mục cho từng trường, và với cách lấy ½ giá trị băm, thử nghiệm với 10.000, 20.000, 30.000, 40.000, 50.000, 60.000 và 70.000 bản ghi: Trường hợp 1: lưu trữ bình thường chi phí cho chỉ mục, chỉ tính giá trị băm của khóa chưa tính các giá trị băm khác. Trường hợp 2: thêm 1 file XML tổng, lưu toàn bộ giá trị băm của khóa. Trường hợp 3: thêm 1 file XML tổng kết hợp với giá trị băm giảm ½ BẢNG 4: DUNG LƯỢNG CHỈ MỤC XML CHỈ TÍNH GIÁ TRỊ KHÓA (TÍNH BẰNG MB) Tổng số bản ghi Trường hợp 1 Trường hợp 2 Trường hợp 3 10000 1.37 0.15 0.08 20000 2.75 0.31 0.15 30000 4.12 0.46 0.23 40000 5.49 0.61 0.31 50000 6.87 0.76 0.38 60000 8.24 0.96 0.46 70000 9.61 1.07 0.53 Hình 5. Dung lượng lưu trữ của chỉ mục XML Đồ thị trong Hình 5 cho thấy, chỉ với thuộc tính khóa dung lượng trong các file chỉ mục đã giảm rất nhiều khi tách khóa nằm ở 1 file riêng. Hơn nữa, với các giá trị băm khác trong các chỉ mục đều giảm ½ độ dài, sẽ tiết kiệm được rất nhiều không gian lưu trữ chỉ mục. V. KẾT LUẬN Mô hình outsource CSDL mang lại cho DO rất nhiều lợi ích. Tuy nhiên, vấn đề bảo đảm an toàn cho dữ liệu cần phải hết sức quan tâm. Trong bài báo này, chúng tôi đã đề xuất một giải pháp kết hợp việc mã hóa dữ liệu (sử dụng AES), tìm kiếm dữ liệu đã mã hóa (thông qua chỉ mục XML) và truyền dữ liệu về phía đối tượng được phép khai thác dữ liệu (thông qua SSL). Ưu điểm của giải pháp được đề xuất: Sử dụng các giao thức chạy trên web, chỉ cần cấu hình Web Server, các Client được phép khai thác dữ liệu có thể sử dụng bất kỳ trình duyệt web nào để có thể truy vấn và lấy dữ liệu mà không cần phải cài đặt thêm bất kỳ thư viện/phần mềm nào; Đảm bảo tốc độ xử lý tìm kiếm: Giải pháp đề xuất là lấy dữ liệu về từng phần như vậy tránh cho server phải đọc cùng lúc quá nhiều dữ liệu; Sử dụng hàm băm để kiểm tra tính đúng của dữ liệu, tốc độ xử lý nhanh hơn nhiều so với phương pháp sử dụng chữ ký số; Có thể chống lại tấn công kiểu suy diễn, với những bản ghi có nội dung giống nhau có thể biến đổi để sinh ra các bộ mã hóa khác nhau; Sử dụng chỉ mục là XML với phân tích cú pháp SAX để tìm kiếm làm giảm thời gian và vùng nhớ để xử lý hơn XPath hay Xquery; Tăng tốc xử lý các file XML thông qua lập trình xử lý song song; Tối ưu hóa xử lý thông qua việc đặt file XML thường xuyên được xử lý vào cache tương tự như cách xử lý của các hệ điều hành; Giải quyết được một số hàm tính toán gộp như SUM, AVERAGE; Tỷ lệ giãn tin do việc mã hóa sinh ra khi so sánh giữa CSDL mã hóa và CSDL không mã hóa là 1:1,86; Khi có nhiều người dùng truy cập lên cùng lúc vẫn truy vấn được dữ liệu và đảm bảo an toàn và đủ dữ liệu, tuy nhiên việc xử lý nhiều người dùng tại cùng 1 thời điểm còn phụ thuộc vào khả năng đáp ứng của server, trong trường hợp số lượng người dùng quá lớn có thể mở rộng cấu hình server hoặc sử dụng mô hình Clustering. Ngoài các vấn đề đã nêu, còn một vấn đề khác cần được giải quyết là đảm bảo tính riêng tư (User Privacy) của các Client. Bên cạnh đó, đối với các khu vực cần đảm bảo an toàn cao (an ninh, quốc phòng) không nên sử dụng giao thức thương mại Nghiên cứu Khoa học và Công nghệ trong lĩnh vực An toàn thông tin Số 1.CS (01) 2015 55 SSL. Nhóm tác giả đang hướng đến giải pháp truyền dữ liệu về phía Client rồi mới giải mã. Như vậy, dữ liệu vẫn đang được mã hóa trên đường truyền nên sẽ không cần dùng đến giao thức SSL. TÀI LIỆU THAM KHẢO [1]. E. Mykletun and G. Tsudik, “Aggregation Queries in the Database-As-a-Service Model”, IFIP WG 11.3 Working Conference on Data and Applications Security, July 2006. [2]. Einar Mykletun, Maithili Narasimha, Gene Tsudik, “Authentication andIntegrity in Outsourced Databases”, In ISOC Symposium on Network and Distributed System Security NDSS, 2004 [3]. Feifei Li, Marios Hadjieleftheriou, George Kollios, Leonid Reyzin, “Dynamic Authenticated Index Structures for Outsourced Databases”, Sigmod 2006, June 27-29, 2006, Chicago, Illinois, USA. [4]. Hacigümüş H., Iyer B. R., Li C., Mehrotra S., “Executing SQL over encrypted data in the database service provider model”, Proc. of the ACM SIGMOD, 2002, pp. 216-227. [5]. Maithili Narasimha, Gene Tsudik, “DSAC: An Approach to EnsureIntegrity of Outsourced Databases using Signature Aggregation and Chaining”, ACM Conference on Information and Knowledge Management(CIKM'05), November 2005. [6]. Radu Sion, “Query Executing Assurance for Outsourced Databases”, Proceedings of the 31st VLDB Conference, Trondheim, Norway 2005. [7]. R. Brinkman, L. Feng, J. Doumen, P.H. Hartel, and W. Jonker, “EfficientTree Search in Encrypted Data”, Information System Security Journal, vol.13, pp. 14-21, July 2004. [8]. Sample dataset: World geographic database integrated from the CIA WorldFactbook, the International Atlas, and the TERRA database among othersources. a/mondial/mondial-3.0.xml [9]. Tran Khanh Dang, “Ensuring correctness, completeness, and freshness for Outsourced Tree- Indexed Data”, Information Resource Management Journal, 2008. PHỤ LỤC MỘT SỐ LƯU ĐỒ THUẬT TOÁN 1. Quá trình nhập liệu 2. Quá trình tìm kiếm trên 1 trường 3. Quá trình tìm kiếm trên n trường 4. Cải tiến quá trình tìm kiếm trên n trường Nghiên cứu Khoa học và Công nghệ trong lĩnh vực An toàn thông tin 56 Số 1.CS (01) 2015 SƠ LƯỢC VỀ TÁC GIẢ PGS. TS. Nguyễn Hiếu Minh Đơn vị công tác: Học viện Kỹ thuật quân sự, Bộ Quốc phòng, Hà Nội. E-mail: hieuminhmta@gmail.com Tốt nghiệp đại học và Thạc sĩ chuyên ngành Vô tuyến Điện tử, Học viện Kỹ thuật Quân sự năm 1993 và 1999. Nhận bằng Tiến sĩ Công nghệ Thông tin - Đại học Kỹ thuật Điện Saint -Peterburg, Liên bang Nga năm 2006. Hướng nghiên cứu hiện nay: An toàn mạng, mật mã, công nghệ mạng. ThS. Phạm Công Thành Đơn vị công tác: Viện đào tạo quốc tế FPT TP. Hồ Chí Minh, TP. Hồ Chí Minh. E-mail: phamcongthanh1983@gmail.com Tốt nghiệp Đại học Mở TP. Hồ Chí Minh năm 2006. Nhận bằng Thạc sĩ ngành Khoa học Máy tính, Học viện Kỹ thuật Quân sự năm 2014. Hướng nghiên cứu hiện nay: Lập trình Web với JAVA và lập trình di động với Android. ThS. Hồ Kim Giàu Đơn vị công tác: Đại học Thông tin liên lạc, Khánh Hòa. Email: hkgiau@gmail.com Tốt nghiệp đại học Khoa học -Tự nhiên, TP. Hồ Chí Minh năm 2005. Nhận bằng Thạc sỹ tại Học viện Bưu chính Viễn thông TP. Hồ Chí Minh năm 2011. Hướng nghiên cứu hiện nay: An toàn mạng. Trần Lê Hoàng Tuấn Đơn vị công tác: Ngân hàng TMCP Việt Nam Thương tín E-mail: hoangtuan1187@yahoo.com

File đính kèm:

giai_phap_bao_dam_an_toan_co_so_du_lieu_trong_moi_truong_out.pdf

giai_phap_bao_dam_an_toan_co_so_du_lieu_trong_moi_truong_out.pdf